فهرست گزارش

چکیده

هدف از مدل مرجع

مدل OSI

لایه ۱ (لایه فیزیکی)

لایه ۲ (لایه پیوند داده )

لایه ۳ (لایه شبکه )

لایه ۴ ( لایه حمل و نقل )

لایه ۵ (لایه جلسه )

لایه ۶ (لایه ارائه )

لایه ۷ (لایه برنامه )

TCP/IP stack.

پرتوکل های کاربرد متداول در TCP/IP stack.

مطالعه ی مثالی در دنیای واقعی

خلاصه.

چکیده :

برای اینکه در شبکه ارتباط برقرار شود شبکه را به تعدادی لایه تقسیم میکنیم که هر لایه وظایفی دارد و هر دیوایسی که وظیفه ی خاصی دارد باید درون لایه های خاصی کار کند ، قبلا اگر کارت شبکه از یک شرکت میخریدید باید سوییچ و … را از همان شرکت تهیه میکردید ولی وقتی همه ی شرکت ها براساس استاندارد رسمی آن را بسازند میتوانند به راحتی با هم ارتباط برقرار کنند . (هدف از ساخت مدل مرجع) دوتا مدل مرجع معروف TCP/IP و OSI است مدل TCP/IP متعلق به وزارت دفاع آمریکا است مدل OSI به هفت لایه تقسیم میشود (همانطور که درمتن با جزییات گفته شده است ) در لایه ی اول که لایه فیزیکی است رسانه انتقال یا MEDIA را داریم مثل کابل شبکه ، فیبر نوری ، بستر وایرلس …این لایه بی منطق است و هرچیزی که به آن تحویل دهید اونو به شما برمیگرداند این لایه پر از خطا است . لایه ۲ میتواند خطا ها را تشخیص دهد این لایه که به لایه پیوند داده معروف است وظیفه ی مدیریت لایه ی فیزیکی را برعهده دارد و یه لایه پر از خطا(لایه ۱) را به یک لایه عاری از خطا تبدیل میکند و از دو روش استفاده میکند

- یه پرتوکل مانند mac دارد که به هر دیوایس یک آدرس یکتا نسبت میدهد که تکراری نباشد و هر نفری بخواهد صحبت کند باید آدرس مخصوص به خودش را داشته باشد .

- از طریق پرتوکل LLC که بتواند کنترل کند چون دونفر که با هم صحبت میکنند باعث برخورد میشوند ( به رسانه انتقال گوش بده اگر کسی حرف نمیزد اونوقت صحبت کن )

لایه سوم که لایه شبکه است دارای وظیفه ی اتصال شبکه های مختلف به هم است (توجه شود که شبکه های مختلف توسط لایه ی فیزیکی ساخته میشوند ) در لایه ۳ اگر در محیطی قرار داشتیم که نویز زیاد بود MTU را کم میکنیم چون اگر یک تکه از بسته خراب شد کل بسته را باید از اول ارسال کرد ولی وقتی MTU را کم میکنیم بسته کوچکتری را از اول ارسال میکنیم و ارتباط پایدارتر میشود و اگر نویز در محیط کم بود حداکثرMTU را لحاظ میکنیم چون باعث بزرگتر شدن بسته های ارسالی و افزایش پهنای باند میشود . وظیفه لایه ۴ انتقال است در اینجا بحث Segmentation را داریم یعنی بسته ها تکه تکه میشوند و با تکه های مختلف ارسال میشوند تا حجم دیتا کوچک تر شود و همچنین بحثWindowing را داریم که یه سایز در نظرمیگیرد(مثلا ارسال ۴ بسته ) و اگر درست ارسال شد در سری بعد این عدد را افزایش میدهیم و حداکثر اندازه ی بسته ها در لایه ۴ را باMSS نشان میدهند . در لایه ۴ دو گزینه ارتباطات داریم Connection oriented(یعنی اول برقراری ارتباط بعد صحبت کردن مثل تلفن) و relibelt یعنی هر دیتایی ارسال شد باید تاییدیه بده . پرتوکل های UDP و TCP نیز در این لایه شکل میگیرد پرتوکل UDP ( یک ارتباطConnection less مثل تلفن حرف زدن،انتقال صدا و تصویر یک تکه قطع شود از ادامه پخش میشود و پرتوکل TCP (مثل دانلود فایل که اگر یک تکه خراب شود از ائل دانلود میشود ) لایه ۵ دارای وظیفه ی مدیریت شبکه و لایه ۶ دارای وظیفه ی رمزگزاری و رمزنگاری است نهایتا لایه آخر سرویسی است که به کاربر ارائه میشود اطلاعاتی که در هر لایه به اول یا آخر بسته یه سری اطلاعات اضافه میشود PDU میگویند .

پس از اتمام این فصل ، شما می توانید به سوالات زیر پاسخ دهید:

- هدف از مدل شبکه چیست؟

- لایه های مدل OSI کدامند؟

- مشخصات هر لایه از مدل OSI چیست؟

- مدل TCP / IP چگونه با مدل OSI مقایسه می شود؟

- اعداد پورت TCP و یا UDP شناخته شده برای مجموعه معینی از برنامه های رایج کدامند؟

با بازگشت به سال ۱۹۷۷ ، سازمان بین المللی استاندارد سازی (ISO) یک کمیته فرعی را برای تمرکز بر قابلیت همکاری سیستم های ارتباطی چند وجهی ایجاد کرد. که زبانی برای برقراری ارتباط “thingies” شبکه با یکدیگر است . آنچه از این کمیته فرعی به وجود آمد ، مدل مرجع اتصال سیستم های باز (به عنوان مدل OSI یا stack OSI نامیده می شود) بود. با استفاده از این مدل می توانید در مورد هرگونه فن آوری شبکه صحبت کنید و آن فناوری را در یک یا چند لایه از هفت لایه طبقه بندی کنید. این فصل آن هفت لایه را تعریف می کند و نمونه هایی از مواردی را که می توانید در هر لایه پیدا کنید ارائه می دهد. همچنین این فصل مدل OSI را با مدل دیگری – stack TCP / IP که به عنوان وزارت دفاع (DoD) نیز شناخته می شود – در ارتباطات پروتکل اینترنت (IP) مقایسه میکنند .

مباحث بنیادی

هدف از مدل مرجع

در سراسر این کتاب ، پروتکل ها و دستگاه های مختلفی که در شبکه شما (و فعالیت شبکه شما) نقش دارند معرفی می شوند برای درک بهتر اینکه چگونه قرارگیری یک فناوری ، به داشتن یک نقطه مرجع مشترک کمک می کند تا بتوان فناوری های مختلف از فروشندگان مختلف را با آن مقایسه کرد، درک مدل OSI در عیب یابی شبکه ها مفید است . یکی از رایج ترین روشهای دسته بندی عملکرد یک فناوری شبکه این است که بگوییم فناوری در چه لایه (یا لایه هایی) از مدل OSI اجرا می شود. بر اساس اینکه این فناوری عملکرد خاصی را در لایه خاصی از مدل OSI انجام می دهد ، شما میتوانید بهتر تصمیم بگیرید که آیا یک دستگاه می تواند با دستگاه دیگری ، (که ممکن است از فناوری مشابهی در آن لایه از مدل مرجع OSI استفاده کند) ارتباط برقرار کند یا خیر. به عنوان مثال ، وقتی لپ تاپ شما به یک وب سرور در اینترنت متصل می شود ، ارائه دهنده خدمات شما به لپ تاپ شما یک آدرس IP اختصاص می دهد. به همین ترتیب ، وب سروری که با آن ارتباط برقرار می کنید دارای یک آدرس IP است. همانطور که در این فصل مشاهده می کنید ، یک آدرس IP در لایه ۳ (لایه شبکه) مدل OSI قرار میگیرد . از آنجا که هم لپ تاپ شما و هم وب سرور از پروتکل مشترکی (یعنی IP) در لایه ۳ استفاده می کنند ، بنابراین قادر به برقراری ارتباط با یکدیگر هستند. من شخصاً از سال ۱۹۸۹ در صنعت شبکه رایانه ای بوده ام و در بسیاری از کلاسهایی که شرکت کرده ام و کتابهایی که خوانده ام ، مدل OSI را توضیح داده ام. از این رو ، من مجموعه ای از استعاره ها را برای توصیف عملکرد لایه های مختلف مدل OSI برداشتم. برخی از استعاره ها شامل ارسال نامه از یک مکان به مکان دیگر یا قرار دادن پیام در یک سری پاکت است. با این حال ، روش مورد علاقه من (و صحیح تر) برای توصیف مدل OSI این است که به راحتی آن را مشابه قفسه کتاب ، مانند آنچه در شکل ۲-۱ نشان داده شده است ، بدانم.

شکل ۲-۱ ) تشبیه مدل OSI به قفسه کتاب

اگر بخواهید به یک قفسه کتاب در خانه من نگاه کنید ، می بینید که من انواع مختلفی از کتابها را در قفسه های مختلف سازماندهی کردم. یک قفسه مجموعه کتاب های جنگ ستارگان من را دارد ، قفسه دیگری کتابهایی را که برای پیرسون نوشتم نگه می دارد ، قفسه دیگری کتابهای صوتی مدرسه قدیمی من و … را دارد. همانطور که مدل OSI پروتکل ها و عملکردهای مشابه را در یک لایه با هم گروه می کند ، من نیزکتابهای مشابه را با هم در یک قفسه گروه بندی کردم. یک مشکل مشترک که خوانندگان من هنگام مطالعه مدل OSI با آن روبرو می شوند این است که سعی می کنم همه دستگاه ها و پروتکل های موجود در شبکه خود را به طور مرتب در یکی از هفت لایه مدل OSI جا دهم. با این حال ، هر فناوری کاملاً مناسب این لایه ها نیست. در حقیقت ، برخی از شبکه ها ممکن است هیچ فناوری در یک یا چند لایه از این لایه ها را اجرا نکنند. این من را به یاد بیانیه مورد علاقه من در مورد مدل OSI می اندازد. این از کتاب The Switch Book ریچ سیفر گرفته شده است. در آن کتاب ، ریچ به ما یادآوری می کند که مدل OSI یک مدل مرجع است. یعنی هیچ قانون کیهانی بیان نمی کند که همه فناوری ها باید این کار را انجام دهند.

The OSI Model

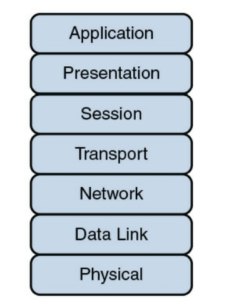

همانطور که قبلاً توضیح داده شد ، مدل OSI از هفت لایه تشکیل شده است:

- لایه ۱: لایه فیزیکی(physical layer)

- لایه ۲: لایه پیوند داده(data link layer)

- لایه ۳: لایه شبکه(network layer)

- لایه ۴: لایه حمل و نقل(transport layer)

- لایه ۵: لایه جلسه(session layer)

- لایه ۶: لایه ارائه(presentation layer)

- لایه ۷: لایه برنامه(application layer)

از لحاظ گرافیکی شکل ۲-۲ طرز نمایش لایه ها را نشان میدهد که لایه اول در پایین قرار گرفته است .

شکل ۲-۲ ) لایه های OSI

یادداشت های مختلفی برای به ترتیب حفظ کردن این لایه ها در دسترس است . یکی از بالا به پایین (یعنی اینکه از بالای پشته با لایه ۷ شروع کنید و به لایه ۱ برسید)که به صورت زیر است :

All People Seem To Need Data Processing

که به این معنی است که همه مردم به پردازش داده علاقه مندند که رنگ های قرمز به ما کلمه ی اول در هر لایه را تداعی میکنند . یکی دیگر از کمک های رایج حافظه ، که از لایه ۱ شروع می شود و تا لایه ۷ ادامه دارد به صورت زیر است :

Please Do Not Throw Sausage Pizza Away

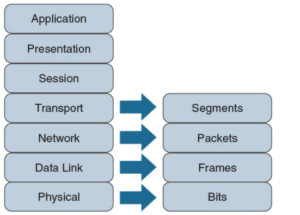

در لایه فیزیکی ، عبارات باینری (یعنی یک سری ۱ و ۰) نشان دهنده داده ها هستند. یک عبارت باینری با استفاده از بیت ها ایجاد می شود ، که یک بیت عدد صفر یا یک را نشان میدهد . مهندسین معمولاً برای ارجاع به این PDU ها از اصطلاح بسته استفاده می کنند. با این حال ، بسته به لایه OSI ممکن است PDU ها نام اضافه شده داشته باشند. شکل ۲-۳ این نام های PDU را نشان می دهد. یک حافظه رایج برای این PDU ها به صورت زیر است :

Some People Fear Birthday

که S بیان کننده ی segmentو p بیان کننده ی packets وf یعنی frames و نهایتا حرف b کلمه ی bit را به ما یاداور میشود .

شکل ۳-۲ ) نام های PDU

Layer 1: The Physical Layer

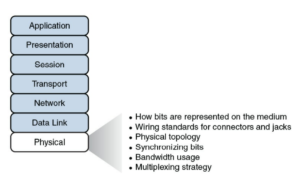

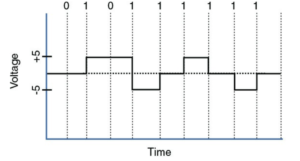

در لایه فیزیکی ، همانطور که در شکل ۲-۴ نشان داده شده است ، انتقال بیت ها بر روی شبکه همراه با خصوصیات فیزیکی و الکتریکی شبکه است.

شکل ۴-۲ ) لایه اول (لایه فیزیکی )

لایه فیزیکی موارد زیر را تعریف می کند:

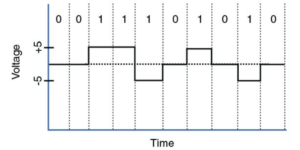

- نحوه نمایش بیت ها در رسانه: داده های موجود در شبکه رایانه ای به صورت یک عبارت باینری نمایش داده می شود. در فصل ۵ ، “آدرس های IPv4 و IPv6” ، باینری با جزئیات بیشتری مورد بحث قرار می گیرد. ولتاژ الکتریکی (سیم کشی مسی) یا نور (که از طریق کابل فیبر نوری منتقل می شود) می تواند نشان دهنده این ۱ ها و ۰ ها باشد. به عنوان مثال ، وجود یا عدم وجود ولتاژ بر روی سیم به ترتیب یک باینری یا یک صفر باینری را نشان می دهد. به همین ترتیب ، وجود یا عدم وجود نور روی کابل فیبر نوری ، ۱ یا ۰ باینری را نشان میدهد. به این نوع روش مدولاسیون حالت فعلی گفته می شود. ، شکل ۲-۵ این حالت را نشان میدهد .

شکل ۵-۲ ) مدلاسیون حالت فعلی

یک روش جایگزین برای به تصویر کشیدن داده های باینری ، مدولاسیون انتقال حالت است،همانطور که در شکل ۲-۶ نشان داده شده است ، انتقال بین ولتاژها یا وجود نور یک مقدار باینری را نشان می دهد.

شکل ۶-۲ ) مدلاسیون انتقال

توجه :

انواع دیگر مدولاسیون که ممکن است از رادیو با آن آشنا باشید شامل مدولاسیون دامنه (AM) و مدولاسیون فرکانس (FM) است. AM برای تغییر سیگنال اصلی از تغییر دامنه شکل موج (یعنی قدرت سیگنال) استفاده می کند. با این حال ، FM برای تغییر در سیگنال اصلی از تغییر فرکانس استفاده می کند.

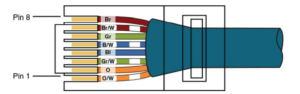

- استانداردهای سیم کشی برای اتصال دهنده ها و جک ها: فصل ۳ ، “اجزای شبکه” ، چندین استاندارد برای اتصالات شبکه را توصیف می کند. به عنوان مثال ، استاندارد TIA / EIA-568-B نحوه سیم کشی اتصال RJ-45 را برای استفاده در شبکه اترنت ۱۰۰BASE-TX توصیف می کند ، ( شکل ۲-۷ )

شکل ۷-۲ ) استاندارد سیم کشی TIA/EIA-568-B کانکتور RJ-45

- توپولوژی فیزیکی: دستگاه های لایه ۱ یک شبکه را به عنوان توپولوژی فیزیکی (در مقابل توپولوژی منطقی) مشاهده می کنند. نمونه هایی از توپولوژی فیزیکی شامل توپولوژی bus ، حلقه و ستاره است ، همانطور که در فصل ۱ ، “مبانی شبکه رایانه” شرح داده شده است.

- بیت های همگام سازی (Synchronizing bits): برای برقراری ارتباط موفقیت آمیز دو دستگاه شبکه در لایه فیزیکی ، آنها باید در مورد زمانی که یک بیت متوقف شده و بیتی دیگر شروع میکند ، توافق کنند. به طور خاص ، دستگاه ها به روشی برای همگام سازی بیت ها نیاز دارند. دو رویکرد اساسی برای همگام سازی بیت شامل همگام سازی همزمان و غیرهمزمان است:

- ناهمزمان : با این روش ، یک فرستنده در شرف شروع انتقال است ( با ارسال یک بیت شروع به گیرنده ). وقتی گیرنده این را می بیند ، ساعت داخلی خود را برای اندازه گیری بیت های بعدی تنظیم میکند . فرستنده پس از انتقال داده های خود ، یک بیت توقف ارسال می کند تا بگوید که انتقال خود را به پایان رسانده است.

- همزمان : این روش ساعتهای داخلی فرستنده و گیرنده را همزمان می کند تا اطمینان حاصل شود که آنها از زمان شروع و پایان بیت ها با یکدیگر توافق دارند. یک رویکرد معمول برای ایجاد این همگام سازی استفاده از ساعت خارجی است (به عنوان مثال ساعتی که توسط یک ارائه دهنده خدمات داده می شود). فرستنده و گیرنده به این ساعت خارجی مراجعه می کنند.

- استفاده از پهنای باند: دو رویکرد اساسی در استفاده از پهنای باند در شبکه broadband و baseband است:

Broadband : فناوری های Broadband پهنای باند موجود را در یک رسانه (به عنوان مثال ، کابل کشی مسی یا فیبر نوری) را به کانال های مختلف تقسیم می کند. سپس فرستنده می تواند جریان های ارتباطی مختلف را از طریق کانال های مختلف منتقل کند. به عنوان مثال ، Multiplexing تقسیم فرکانس (FDM) را که توسط مودم کابل استفاده می شود ، در نظر بگیرید. به طور خاص ، یک مودم کابل از محدوده خاصی از فرکانسهای کابل که از شرکت کابل محلی به خانه شما می آید برای حمل داده های ورودی ، دامنه فرکانس دیگری برای داده های خروجی و چندین محدوده فرکانس دیگر برای ایستگاه های تلویزیونی مختلف استفاده می کند.

Baseband: در مقابل ، فناوری های Baseband از تمام فرکانسهای موجود در یک رسانه برای ارسال داده استفاده می کنند. اترنت نمونه ای از فناوری شبکه است که از باند پایه استفاده می کند

- استراتژی Multiplexing : Multiplexing به چندین جلسه ارتباطی اجازه می دهد تا از همان محیط فیزیکی استفاده کنند. همانطور که قبلاً گفته شد ، تلویزیون کابلی به شما امکان می دهد چندین کانال را از طریق یک واسطه فیزیکی دریافت کنید (به عنوان مثال ، یک کابل کواکسیال که در پشت تلویزیون شما وصل است). در اینجا برخی از روشهای رایج در مورد Multiplexing آورده شده است:

- Time-division multiplexing (TDM) : (TDM) با ایجاد نوبت به جلسات از جلسات ارتباطی مختلف (به عنوان مثال مکالمات تلفنی مختلف در شبکه تلفن) در همان محیط فیزیکی پشتیبانی می کند. برای یک دوره کوتاه ، که به عنوان یک شکاف زمانی تعریف شده است ، داده های جلسه اول ارسال می شود ، و سپس داده های جلسه دوم ارسال می شود. این کار تا زمانی ادامه می یابد که همه جلسات چرخش پیدا کنند و روند کار تکرار می شود

- Statistical time-division multiplexing (StatTDM) : نقطه ضعف TDM این است که هر جلسه ارتباطی شکاف زمانی خاص خود را دریافت می کند ، حتی اگر یکی از جلسات فعلاً داده ای برای ارسال نداشته باشد. برای استفاده موثرتر از پهنای باند موجود ، StatTDM به صورت پویا اسلات های زمانی را به جلسات ارتباطی بر اساس نیاز اختصاص می دهد.

- Frequency-division multiplexing (FDM) (FDM):دامنه فرکانس یک رسانه را به کانال تقسیم می کند و جلسات ارتباطی مختلف داده های آنها را از طریق کانال های مختلف ارسال می کند. همانطور که قبلاً توضیح داده شد ، این روش برای استفاده از پهنای باند broadband نامیده می شود.

نمونه هایی از دستگاه های تعریف شده توسط استانداردهای لایه فیزیکی شامل هاب ، wireless access point و کابل کشی شبکه است.

توجه :

یک هاب کامپیوترها را به صورت LAN بهم متصل می کند. با این حال یک دستگاه لایه فیزیکی در نظر گرفته می شود زیرا هاب بیت هایی را وارد می کند که در یک پورت وارد می شوند و بیت ها را به سایر پورت های دیگر انتقال می دهد.پس هاب اطلاعات را به بقیه منتقل میکند و باعث برخورد میشود .

Layer 2: The Data Link Layer

لایه پیوند داده شامل موارد زیر است:

- بسته بندی داده ها به فریم ها و انتقال آن فریم ها در شبکه

- تشخیص / تصحیح خطا

- پیدا کردن دستگاه های شبکه با آدرس منحصر به فرد

- هندل کردن جریان کنترل

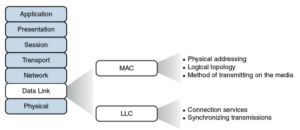

از این فرآیندها در مجموع به عنوان کنترل پیوند داده (DLC) یاد می شود ( شکل ۲-۸ ).

شکل ۸-۲ : لایه ی دوم (لایه دیتا لینک )

در حقیقت ، لایه پیوند داده چون که از دو لایه زیرین (MAC و LLC) برخوردار است از سایر لایه ها منحصر به فرد است:

Media Access Control

ویژگی های لایه کنترل دسترسی رسانه (MAC) شامل موارد زیر است:

- آدرس دهی فیزیکی: یک مثال متداول از آدرس لایه ۲ ، آدرس MAC است که یک آدرس ۴۸ بیتی است که به کارت شبکه (NIC) اختصاص داده شده است. آدرس های MAC با نماد هگزادسیمال نوشته می شوند (به عنوان مثال ۵۸: ۵۵: ca: eb: 27: 83). 24 بیت اول آدرس ۴۸ بیتی کد vendor است. سازمان ثبت IEEE یک یا چند کد vendor منحصر به فرد را به تولید کننده اختصاص میدهد همچنین میتوانید از لیست کدهای vendor در سایت http://standards.ieee.org/develop/regauth/oui/oui.txt استفاده کنید تا سازنده یک دستگاه شبکه را براساس نیمه اول آدرس MAC دستگاه شناسایی کند. ۲۴ بیت آخر آدرس MAC توسط سازنده اختصاص داده شده است و آنها به عنوان یک شماره سریال برای دستگاه عمل می کنند. هیچ دو آدرس MAC در جهان نباید دارای ارزش یکسان باشند.

- توپولوژی منطقی: دستگاه های لایه ۲ یک شبکه را به عنوان یک توپولوژی منطقی مشاهده می کنند. نمونه هایی از یک توپولوژی منطقی شامل توپولوژی bus و حلقه است ، همانطور که در فصل ۱ شرح داده شده است.

- روش انتقال از طریق رسانه: هنگامی که چندین دستگاه به شبکه متصل هستند ، برای تعیین زمان ارسال دستگاه به رسانه ، باید استراتژی وجود داشته باشد. در غیر این صورت ، ممکن است چندین دستگاه به طور همزمان ارسال شوند و بنابراین در انتقال یکدیگر تداخل ایجاد کنند.

Logical Link Control

مشخصات لایه Logical Link Control (LLC) شامل موارد زیر است:

- خدمات اتصال: وقتی دستگاهی در شبکه از دستگاه دیگری در شبکه پیامی دریافت می کند ، آن دستگاه گیرنده می تواند به صورت پیام تأیید به فرستنده بازخورد دهد. دو عملکرد اصلی ارائه شده توسط این پیام های تأیید به شرح زیر است

- کنترل جریان: مقدار داده ای را که فرستنده می تواند همزمان ارسال کند محدود می کند. این باعث می شود فرستنده نتواند بیش از حد گیرنده را تحت فشار قرار دهد

- کنترل خطا: به گیرنده داده اجازه می دهد تا به فرستنده اطلاع دهد که آیا قاب داده مورد انتظار دریافت نشده است یا اینکه دریافت شده است اما خراب است. گیرنده با محاسبه ریاضی یک checksumاز داده های دریافت شده ، متوجه خراب بودن چارچوب داده می شود. اگر checksumمحاسبه شده با مجموعه کنترل دریافتی با قاب داده مطابقت نداشته باشد ، گیرنده داده به این نتیجه می رسد که قاب داده خراب است و می تواند از طریق پیام تأیید به فرستنده اطلاع دهد.

- انتقال همزمان: فرستنده ها و گیرنده های فریم داده ها هنگام انتقال یک قاب داده باید هماهنگ شوند . سه روش انجام این همگام سازی در اینجا شرح داده شده است:

- Isochronous : با انتقال هم زمان ، دستگاه های شبکه به عنوان یک منبع ساعت به یک دستگاه مشترک در شبکه نگاه می کنند که باعث ایجاد شکاف های زمانی با طول ثابت می شود. دستگاه های شبکه می توانند تعیین کنند که چقدر فضای خالی ، موجود است و سپس داده ها را در شکاف زمانی موجود قرار می دهند. یک اسلات زمان می تواند بیش از یک فریم داده را در خود جای دهد. انتقال Isochronous نیازی به تهیه زمان سنج در ابتدای یک رشته داده (مانند انتقال همزمان) یا برای هر فریم داده (مانند انتقال غیرهمزمان) ندارد. در نتیجه ، انتقال Isochronous در مقایسه با روشهای انتقال ناهمزمان یا همزمان از overhit کمی استفاده می کند.

- Asynchronous : با انتقال ناهمزمان ، دستگاه های شبکه به ساعت های داخلی خود مراجعه می کنند و دستگاه های شبکه نیازی به همگام سازی ساعت های خود ندارند. در عوض ، فرستنده یک بیت شروع در ابتدای هر فریم داده و یک بیت توقف در انتهای هر فریم داده قرار می دهد. این بیت های شروع و توقف به گیرنده می گویند که چه زمانی محیط را برای حضور بیت ها کنترل کند. یک بیت اضافی ، به نام بیت parity ، نیز ممکن است به انتهای هر بایت در یک فریم اضافه (برای شناسایی خطا )اضافه شود . به عنوان مثال parity به انتهای بایت اضافه می شود و باعث می شود تعداد کل ۱ ثانیه در قاب داده یک عدد زوج باشد. اگر گیرنده یک بایت برای تشخیص خطای یکنواخت پیکربندی شده باشد و یک بایت دریافت کند که تعداد کل بیت ها (از جمله بیت برابری) یکنواخت باشد ، گیرنده می تواند نتیجه بگیرد که بایت در هنگام انتقال خراب نشده است.

توجه

استفاده از یک بیت parity برای تشخیص خطاها ممکن است در صورتیکه بایت بیش از یک خطا داشته باشد (یعنی بیش از یک بیت که از مقدار اصلی خود تغییر کرده است) موثر نباشد

- سنکرون: با انتقال همزمان ، دو دستگاه شبکه که می خواهند بین خود ارتباط برقرار کنند باید بر روی یک روش زمانبندی توافق کنند تا ابتدا و انتهای فریم داده ها نشان داده شود. یک روش برای ارائه این زمان سنجی استفاده از یک کانال ارتباطی جداگانه است که سیگنال ساعت از طریق آن ارسال می شود. رویکرد دیگر برای نشان دادن آغاز یک فریم یا یک بایت داده به ترکیبات بیتی خاص یا کاراکترهای کنترل متکی است. مانند انتقال ناهمزمان ، انتقال همزمان می تواند تشخیص خطا را انجام دهد. با این حال ، ارتباطات همزمان به جای استفاده از بیت های برابری ، یک الگوریتم ریاضی بر روی داده ها برای ایجاد یک بررسی افزایشی دوره ای (CRC) اجرا می کند. اگر هر دو فرستنده و گیرنده مقدار CRC یکسانی را برای یک قطعه داده محاسبه کنند ، گیرنده می تواند نتیجه بگیرد که داده در حین انتقال خراب نشده است

نمونه هایی از دستگاه های تعریف شده توسط استانداردهای لایه پیوند داده شامل سوئیچ ها ، bridges ها و NIC ها است.

توجه

NIC به طور کامل در لایه پیوند داده تعریف نشده است زیرا تا حدی بر اساس استانداردهای لایه فیزیکی مانند اتصال شبکه NIC است.

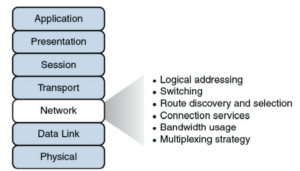

Layer3 : The Network Layer

لایه شبکه ، همانطور که در شکل ۲-۹ نشان داده شده است ، در درجه اول مربوط به ارسال داده ها بر اساس آدرس های منطقی است.

شکل ۹-۲ : لایه ی سه (لایه شبکه )

اگرچه بسیاری از مدیران شبکه با شنیدن اطلاعات مربوط به لایه شبکه به فکر مسیریابی و آدرس دهی IP می افتند ، اما این لایه در واقع وظیفه انجام کارهای مختلفی را بر عهده دارد:

- آدرس دهی منطقی: در حالی که لایه پیوند داده از آدرس های فیزیکی برای تصمیم گیری در مورد انتقال استفاده می کند ، لایه شبکه از آدرس دهی منطقی برای تصمیم گیری در مورد انتقال استفاده می کند. انواع مختلفی از پروتکل های مسیریاب (به عنوان مثال AppleTalk و IPX) دارای طرح آدرس دهی منطقی خاص خود هستند ، اما تا کنون گسترده ترین پروتکل مسیریابی مستقر پروتکل اینترنت (IP) است. در فصل ۵ آدرس IP به طور مفصل بحث شده است.

- بسته سوئیچینگ: با بسته سوئیچینگ ، جریان داده به بسته ها تقسیم می شود. هر بسته دارای یک سرآیند لایه ۳ است که شامل آدرس لایه ۳ منبع و مقصد است. اصطلاح دیگر برای سوئیچینگ بسته مسیریابی است که با جزئیات بیشتر در فصل ۶ ، “مسیریابی IP بسته ها” بحث شده است

- مدار سوئیچینگ: مدار سوئیچینگ به صورت پویا یک پیوند ارتباطی بین دو طرف برای برقراری ارتباط آن ها به نمایش می گذارد. به عنوان یک مثال ساده از مدار سوئیچینگ ، برقراری تماس تلفنی از خانه خود به یک شرکت است . با فرض اینکه شما از طریق تلفن ثابت به تلفن خود سرویس می دهید ، تجهیزات سوئیچینگ شرکت تلفن خانه شما را با سیستم تلفنی مشاغلی که با آن تماس می گیرید وصل می کند. این اتصال (یعنی مدار) فقط برای مدت زمان تماس تلفنی وجود دارد.

- پیام سوئیچینگ: برخلاف فن آوری های (بسته و مدار) سوئیچینگ ، پیام سوئیچینگ به دلیل تاخیر موجود معمولاً برای برنامه های زمان واقعی مناسب نیست. به طور خاص ، با تعویض پیام ، جریان داده به پیام تقسیم می شود. هر پیام با یک آدرس مقصد برچسب گذاری می شود ، و پیام ها از یک دستگاه شبکه به یک دستگاه شبکه دیگر در مسیر رسیدن به مقصد خود می روند. از آنجا که این دستگاه ها ممکن است پیام ها را قبل از ارسال به طور خلاصه ذخیره کنند ، به شبکه ای که از پیام سوئیچ استفاده می کند ، گاهی اوقات شبکه ذخیره و انتقال میگویند .

از نظر استعاره ، می توانید تغییر مسیر پیام مانند مسیریابی یک پیام ایمیل را تجسم کنید ، جایی که پیام ایمیل ممکن است قبل از ارسال به گیرنده برای مدت کوتاهی در یک سرور ایمیل ذخیره شود

- Route discovery and selection : از آنجا که دستگاه های لایه ۳ بر اساس آدرس های منطقی شبکه تصمیمات انتقال را اتخاذ می کنند ، ممکن است یک دستگاه لایه ۳ بداند چگونه می تواند به آدرس های مختلف شبکه دسترسی پیدا کند. به عنوان مثال ، یک دستگاه لایه ۳ معمولا یک روتر است. یک روتر می تواند یک جدول مسیریابی را نشان دهد که نشان می دهد چگونه بسته را بر اساس آدرس شبکه مقصد بسته ، فوروارد کنید. یک روتر می تواند جدول مسیریابی خود را از طریق پیکربندی دستی (یعنی با وارد کردن مسیرهای ثابت) ، از طریق یک پروتکل مسیریابی پویا (به عنوان مثال ، RIP ، OSPF یا EIGRP) پر کند ، یا فقط به دلیل اتصال مستقیم روتر به شبکه های خاص .

توجه

پروتکل های مسیریابی در فصل ۶ بحث شده است

- سرویس های اتصال: همانطور که لایه پیوند داده خدمات ارتباطی را برای کنترل جریان و کنترل خطا ارائه می دهد ، خدمات اتصال نیز در لایه شبکه وجود دارد. اگر زیر لایه LLC پیوند داده سرویس های اتصال را انجام ندهد ، خدمات اتصال در لایه شبکه می توانند قابلیت اطمینان ارتباطات را افزایش دهند.

عملکردهای زیر توسط سرویس های اتصال در لایه شبکه انجام می شود:

- کنترل جریان (همچنین به عنوان کنترل تراکم نیز شناخته می شود): از ارسال سریعتر داده توسط فرستنده جلوگیری میکند تا به توانایی دریافت آن کمک کند.

- ترتیب مجدد بسته: به شما امکان می دهد بسته ها هنگام ارسال به گیرنده در ترتیب مناسب قرار بگیرند. این کار لازم است چون برخی از شبکه ها از تعادل بار پشتیبانی می کنند ، که چندین لینک برای ارسال بسته بین دو دستگاه استفاده می شود. از آنجا که چندین پیوند وجود دارد ، بسته ها ممکن است خارج از سفارش برسند .

نمونه هایی از دستگاه های موجود در لایه شبکه شامل روترها و سوئیچ های چند لایه است. رایج ترین پروتکل لایه ۳ مورد استفاده و پروتکل مبتنی بر اینترنت ، IPv4 است. با این حال ، امروزه IPv6 در شبکه ها بیشتر رایج شده است.

توجه

روترها و سوئیچ های چند لایه در فصل ۳ بحث شده است

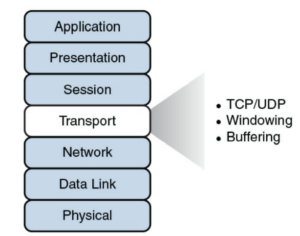

لایه ۴: لایه حمل و نقل

لایه حمل و نقل ، همانطور که در شکل ۲-۱۰ نشان داده شده است ، به عنوان یک خط تقسیم بین لایه های فوقانی و لایه های پایین مدل OSI عمل می کند. به طور خاص ، پیام ها از لایه های بالایی (لایه های ۵-۷) گرفته می شوند و در قسمت هایی برای انتقال به لایه های پایین جمع می شوند (لایه های ۱-۳). به همین ترتیب ، جریان های داده ای که از لایه های پایین تر می آیند ، بسته به پروتکل ، کپسوله شده و به لایه ۵ (لایه جلسه) یا برخی از لایه های بالایی دیگر ارسال می شوند

شکل ۱۰-۲ : لایه ی چهار (لایه انتقال )

دو پروتکل لایه حمل و نقل متداول پروتکل کنترل انتقال (TCP) و پروتکل اطلاعات کاربر (UDP) است

- پروتکل کنترل انتقال (TCP): یک پروتکل حمل و نقل اتصال محور است. که حمل و نقل قابل اطمینان را ارائه می دهند ، به این صورت که در صورت افت قطعه ، فرستنده می تواند آن قطعه را شناسایی کرده و قطعه را دوباره انتقال دهد. به طور خاص ، یک گیرنده بخش هایی را که دریافت می کند تأیید می کند. بر اساس این تأییدها ، یک فرستنده می تواند تصمیم بگیرد که کدام بخش ها با موفقیت دریافت شده و کدام بخش ها باید دوباره منتقل شوند.

- پروتکل انتقال داده کاربر (UDP): پروتکل های حمل و نقل بدون اتصال حمل و نقل غیر قابل اطمینان را ارائه می دهند ، به این صورت که اگر قطعه ای افت کند ، فرستنده از افت آن بی اطلاع است و هیچ انتقال مجددی رخ نمی دهد.

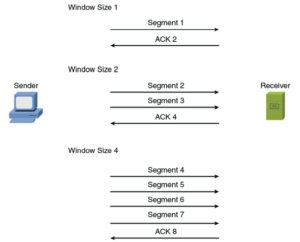

همانطور که لایه های ۲ و لایه ۳ خدمات کنترل جریان را ارائه می دهند ، سرویس های کنترل جریان نیز در لایه ۴ وجود دارند. دو روش کنترل جریان معمول در لایه ۴ Windowing و بافر کردن است:

- Windowing: ارتباطات TCP از Windowing استفاده می کند ، به این صورت که یک یا چند بخش در یک زمان ارسال می شوند و یک گیرنده می تواند با تأییدیه ، دریافت تمام بخشهای یک پنجره را تأیید کند. در برخی موارد ، همانطور که در شکل ۲-۲ نشان داده شده است ، TCP از یک پنجره کشویی استفاده می کند ، جایی که اندازه پنجره با یک بخش شروع می شود. اگر تأیید موفقیت آمیز آن بخش وجود داشته باشد (یعنی گیرنده درخواست تأیید نامه را برای بخش بعدی ارسال کند) ، اندازه پنجره دو برابر می شود. با دریافت موفقیت آمیز این دو بخش ، پنجره بعدی چهار بخش را در خود نگه می دارد. این افزایش نمایی در اندازه پنجره تا زمانی که گیرنده دریافت موفقیت آمیز همه بخشها را در یک زمان مشخص – به عنوان زمان رفت و برگشت (RTT) ، که گاهی اوقات به عنوان زمان انتقال واقعی نامیده می شود – یا تا حداکثر پنجره پیکربندی شده ، تأیید نمی کند که اندازه رسیده است ، ادامه می یابد.

شکل۱۱-۲ : TCP Sliding Window

- Buffering : با استفاده از بافر ، اگر پهنای باند برای ارسال آن بخشها در دسترس نباشد ، یک دستگاه (به عنوان مثال یک روتر) از یک حافظه (که بعضا بافر یا صف نامیده می شود) برای ذخیره بخش ها استفاده می کند. با این وجود یک بافر ظرفیت محدودی دارد و در صورت ازدحام پایدار شبکه می تواند سرریز کند .

علاوه بر TCP و UDP ، , Internet Control Message Protocol (ICMP) پروتکل لایه حمل و نقل دیگری است که به احتمال زیاد با آن روبرو خواهید شد. ICMP توسط ابزارهایی مانند ping و traceroute مورد استفاده قرار می گیرد که در فصل ۱۰ ، “ابزارهای خط فرمان” بحث شده است.

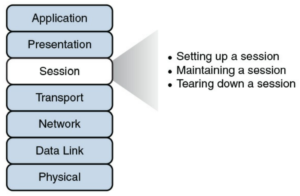

Layer 5: The Session Layer

لایه جلسه ، همانطور که در شکل ۲-۱۲ نشان داده شده است ، وظیفه تنظیم ، نگهداری و از بین بردن جلسات را بر عهده دارد. شما می توانید یک جلسه را مکالمه ای بدانید که باید جدا از جلسات دیگر انجام شود تا از درهم آمیختن داده های مکالمه های مختلف جلوگیری شود.

شکل ۱۲-۲ : لایه پنج (لایه جلسه )

در اینجا نگاهی دقیق به توابع لایه جلسه می اندازیم:

- تنظیم یک جلسه: نمونه هایی از مراحل مربوط به تنظیم جلسه شامل موارد زیر است:

- بررسی اعتبار کاربر (به عنوان مثال ، نام کاربری و رمز عبور)

- اختصاص اعداد به جریان های ارتباطی جلسه برای یافتن منحصر به فرد هر یک

- خدمات مذاکره مورد نیاز در طول جلسه

- مذاکره در مورد اینکه کدام دستگاه شروع به ارسال داده می کند

- حفظ یک جلسه: نمونه هایی از مراحل مربوط به پشتیبانی یک جلسه شامل موارد زیر است:

- انتقال داده ها

- برقراری مجدد جلسه قطع شده

- تأیید دریافت اطلاعات

- از بین بردن یک جلسه: یک جلسه را می توان براساس توافق دستگاه های موجود در جلسه قطع کرد. متناوباً ، ممکن است جلسه قطع شود زیرا یک طرف قطع ارتباط می کند (عمداً یا به دلیل شرط خطا). اگر یک طرف قطع ارتباط کند ، طرف دیگر می تواند ارتباط خود را با آن طرف از دست داده و جلسه خود را از بین ببرد.

H.323 نمونه ای از پروتکل لایه جلسه است که می تواند به راه اندازی ، پشتیبانی و از بین بردن اتصال صوتی یا تصویری کمک کند. به هر حال بخاطر داشته باشید که هر برنامه شبکه به طور مرتب به طور مستقیم روی هفت لایه مدل OSI نقشه نمی کشد. لایه جلسه یکی از آن لایه هایی است که در آن نمی توان نام برد که در هر سناریو چه پروتکلی در آن اجرا می شود. سیستم ورودی / خروجی پایه شبکه (NetBIOS) یکی از نمونه های پروتکل لایه جلسه است.

توجه

NetBIOS یک رابط برنامه نویسی کاربردی (API) است که در اوایل دهه ۱۹۸۰ ایجاد شده است تا امکان ارتباط کامپیوتر با کامپیوتر در یک شبکه کوچک محلی (به طور خاص PC-Network که در آن زمان فناوری LAN IBM بود) را فراهم کند. بعداً IBM نیاز به پشتیبانی از ارتباطات رایانه به رایانه از طریق شبکه های بزرگتر Token Ring داشت. در نتیجه ، IBM مقیاس پذیری و ویژگی های NetBIOS را با یک شبیه ساز NetBIOS به نام NetBIOS Extended Interface User (NetBEUI) افزایش داد

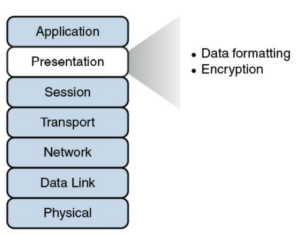

Layer 6: The Presentation Layer

لایه ارائه ، همانطور که در شکل ۲-۱۳ نشان داده شده است ، قالب بندی داده های رد و بدل شده و امنیت داده ها را با رمزگذاری انجام می دهد.

شکل ۱۳-۲ : لایه شش (لایه ارائه )

لیست زیر عملکرد قالب بندی و رمزگذاری داده ها را با جزئیات توصیف می کند

- قالب بندی داده ها: به عنوان نمونه ای از نحوه مدیریت قالب بندی داده توسط لایه ارائه ، نحوه قالب بندی متن را در نظر بگیرید. برخی از برنامه ها ممکن است متن را با استفاده از کد اسکی (ASCII) قالب بندی کنند ، در حالی که سایر برنامه ها ممکن است متن را با استفاده از کد (EBCDIC) قالب بندی کنند. لایه ارائه قالب بندی متن (یا انواع دیگر داده ها ، مانند پرونده های چندرسانه ای یا گرافیکی) را در قالبی انجام می دهد که امکان سازگاری بین دستگاه های ارتباطی را فراهم می کند.

- رمزگذاری: تصور کنید که در حال ارسال اطلاعات حساس از طریق شبکه هستید (به عنوان مثال شماره کارت اعتباری یا رمزعبور بانک). اگر یک کاربر مخرب انتقال شما را رهگیری کند ، ممکن است بتواند این اطلاعات حساس را بدست آورد. برای افزودن یک لایه امنیتی برای چنین انتقالاتی ، می توان از رمزگذاری برای مخلوط کردن (رمزگذاری) داده ها به گونه ای استفاده کرد که در صورت رهگیری داده ها ، شخص ثالث قادر به حذف مجدد آن نیست (رمزگشایی). با این حال ، گیرنده مورد نظر می تواند انتقال را رمزگشایی کند.

رمزگذاری به طور مفصل در فصل ۱۲ ، “امنیت شبکه” بحث شده است.

لایه ۷: لایه برنامه

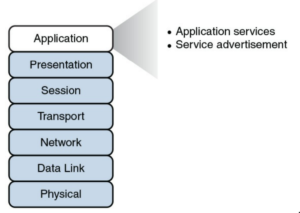

لایه برنامه ، همانطور که در شکل ۲-۱۴ نشان داده شده است ، خدمات برنامه را به یک شبکه ارائه می دهد. یک مفهوم مهم این است که برنامه های کاربر نهایی (مانند Microsoft Word) در لایه برنامه هستند . درعوض ، لایه برنامه از سرویسهای مورد استفاده برنامه های کاربر نهایی پشتیبانی می کند. به عنوان مثال ، ایمیل یک سرویس لایه برنامه است که در لایه برنامه وجود دارد ، در حالی که Microsoft Outlook (نمونه ای از سرویس گیرنده ایمیل) یک برنامه کاربر نهایی است که در لایه برنامه نیست. عملکرد دیگر لایه برنامه تبلیغات خدمات موجود است.

شکل ۱۴-۲ : لایه هفت (لایه برنامه )

در زیر توابع لایه برنامه با جزئیات بیشتری شرح داده شده است:

- خدمات برنامه: نمونه هایی از خدمات برنامه که در لایه برنامه است شامل اشتراک فایل و ایمیل است.

- تبلیغات سرویس: برخی از سرویس های برنامه ها (به عنوان مثال ، برخی از چاپگرهای شبکه ای) به صورت دوره ای تبلیغات را ارسال می کنند ، در دسترس بودن آنها برای سایر دستگاه های شبکه شناخته می شود. اما سرویس های دیگر ، خود و خدمات خود را در یک فهرست متمرکز ثبت می کنند (به عنوان مثال Microsoft Active Directory) ، که می تواند توسط سایر دستگاه های شبکه که به دنبال چنین سرویس هایی هستند ، مورد پرس و جو قرار گیرد.

حتی اگر لایه برنامه به عنوان لایه ۷ شماره گذاری شده باشد ، اما در بالای پشته OSI قرار دارد زیرا عملکردهای شبکه آن نزدیکترین به کاربر نهایی است.

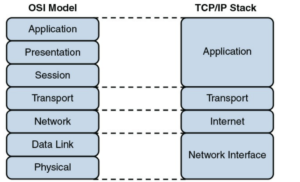

The TCP/IP Stack

ISO از نظر پروتکل ها و فن آوری هایی که می تواند توسط این مدل طبقه بندی شود ، مدل مرجع را عمومی ساخته است. با این حال ، بیشتر ترافیک در اینترنت (و ترافیک در شبکه های سازمانی) براساس مجموعه پروتکل TCP / IP است. بنابراین ، الگوی مناسب تری که بسیاری از طراحان و مدیران شبکه به آن مراجعه می کنند ، مدلی است که توسط وزارت دفاع ایالات متحده (DoD) تهیه شده است. این مدل به عنوان مدل DoD یا TCP/IP Stack شناخته می شود

توجه

پروتکل قدیمی تر معروف به پروتکل کنترل شبکه (NCP) مشابه پروتکل TCP / IP است . NCP در ARPANET (سلف اینترنت) مورد استفاده قرار گرفت و ویژگیهایی مانند پروتکلهای TCP / IP را در اینترنت ارائه می داد ، اگرچه آنچنان قوی نبودند.

Layers of the TCP/IP Stack

پشته TCP / IP برخلاف هفت لایه مدل OSI ، فقط چهار لایه تعریف شده دارد. شکل ۲-۱۵ این دو مدل را در تقابل نشان می دهد

شکل ۱۵-۲ : TCP/IP Stack

پشته TCP / IP از لایه های زیر تشکیل شده است:

- رابط شبکه: لایه رابط شبکه TCP / IP شامل فن آوری های ارائه شده توسط لایه های ۱ و ۲ (لایه های پیوند فیزیکی و داده ای) مدل OSI است.

توجه

برخی متون از لایه رابط شبکه به عنوان لایه دسترسی به شبکه یاد می کنند

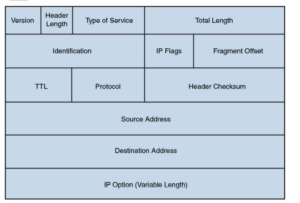

- اینترنت: لایه اینترنت TCP / IP به لایه ۳ (لایه شبکه) مدل OSI ترسیم می شود. اگرچه چندین پروتکل مسیریابی (به عنوان مثال IP ، IPX و AppleTalk) در لایه شبکه مدل OSI هستند ، لایه اینترنت TCP / IP بر روی IP به عنوان پروتکلی که از طریق شبکه هدایت می شود تمرکز می کند. شکل ۲-۱۶ قالب یک بسته IP نسخه ۴ را نشان می دهد توجه داشته باشید که در سرآیند بسته IP فیلدهایی برای هر دو منبع مبدا و آدرس IP مقصد وجود دارد. فیلد پروتکل لایه حمل و نقل را نشان می دهد که بسته از آنجا ارسال شده یا بسته باید به آن ارسال شود. همچنین قسمت Time-to-Live (TTL) قابل توجه است. هر بار که این بسته از یک شبکه IP به شبکه دیگر هدایت می شود (یعنی از طریق روتر عبور می کند) مقدار این قسمت ۱ کاهش می یابد. اگر مقدار TTL به ۰ برسد ، بسته از شبکه دور می شود. این رفتار به جلوگیری از حلقه های مسیریاب کمک می کند. به عنوان یک روش معمول ، هنگام مراجعه به لایه های فیزیکی ، پیوند داده و شبکه لایه های TCP / IP ، از شماره OSI 1 ، ۲ و ۳ استفاده می شود ، حتی اگر TCP / IP صریحاً لایه فیزیکی و لایه های پیوند داده را جدا نکند.

شکل ۱۶-۲ : فرمت بسته IP شماره ۴

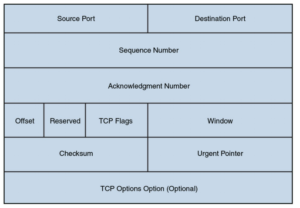

- Transport: لایه حمل و نقل TCP / IP به لایه ۴ (لایه حمل و نقل) از مدل OSI مپ میشود . دو پروتکل اصلی موجود در لایه حمل و نقل TCP / IP شامل UDP وTCP هستند. شکل ۲-۱۷ ساختار یک بخش TCP را شرح می دهد. به قسمتهای مربوط به درگاه های مبدا و مقصد توجه کنید. همانطور که بعداً در این فصل توضیح داده شد ، این پورت ها مشخص می کنند که داده های پروتکل لایه فوقانی به چه مواردی باید ارسال شوند یا داده ها از کدام پروتکل لایه فوقانی ارسال می شوند.

شکل ۱۷-۲ :فرمت TCP Segment

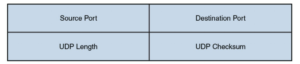

همچنین به قسمت اندازه پنجره توجه کنید. مقدار موجود در این قسمت تعیین می کند که یک دستگاه چند بایت می تواند قبل از انتظار تأیید دریافت کند. همانطور که قبلا توضیح داده شد ، این ویژگی کنترل جریان را ارائه می دهد. سربرگ یک قطعه TCP همچنین شامل شماره های توالی برای بخش ها است. با شماره گذاری توالی ، اگر بخشها از رده خارج شوند ، گیرنده می تواند آنها را بر اساس این شماره های به ترتیب مناسب برگرداند. شماره تأیید در هدر شماره توالی بعدی را که گیرنده انتظار دارد دریافت کند نشان می دهد. این روشی است که گیرنده می تواند به فرستنده اطلاع دهد که تمام بخشهای مربوط به آن نقطه دریافت شده است. با توجه به توالی و تأییدها ، TCP به عنوان یک پروتکل لایه حمل و نقل اتصال گرا در نظر گرفته می شود. شکل ۲-۱۸ ساختار یک بخش UDP را نشان می دهد. UDP یک پروتکل بدون اتصال و غیر قابل اعتماد است. UDP فاقد شماره توالی ، اندازه پنجره و شماره تأیید موجود در عنوان یک بخش TCP است. سربرگ بخش UDP به سادگی شامل شماره پورت منبع و مقصد ، یک checksum UDP (که یک قسمت اختیاری است و برای تشخیص خطاهای انتقال استفاده می شود) و طول قطعه (با بایت اندازه گیری شده) است .

شکل ۱۸-۲ : فرمت UDP Segment

از آنجا که هدر UDP بسیار کوچکتر از هدر TCP است ، UDP نامزد مناسبی برای پروتکل لایه حمل و نقل برای برنامه هایی است که باید پهنای باند را به حداکثر برسانند و نیازی به تأیید ندارند (به عنوان مثال جریان های صوتی یا تصویری).

- کاربرد: بیشترین تفاوت بین پشته TCP / IP و مدل OSI در لایه کاربرد پشته TCP / IP وجود دارد. این لایه به مفاهیمی که توسط لایه های ۵ ، ۶ و ۷ (لایه های جلسه ، ارائه و کاربرد) مدل OSI توصیف شده است ، می پردازد.

با کاهش پیچیدگی یک مدل چهار لایه مانند پشته TCP / IP ، طراحان و مدیران شبکه به راحتی می توانند یک فن آوری شبکه داده شده را در یک لایه خاص دسته بندی کنند. به عنوان مثال ، اگرچه H.323 قبلاً به عنوان پروتکل لایه جلسه در مدل OSI نشان داده شده بود ، برای دسته بندی صحیح آن باید اطلاعات بیشتری در مورد رفتار H.323 داشته باشید. با این حال ، با استفاده از پشته TCP / IP ، می توانید به سرعت بفهمید که H.323 یک پروتکل سطح بالاتر است که درون TCP کپسوله می شود و بنابراین H.323 را در لایه کاربرد پشته TCP / IP طبقه بندی می کنید

پروتکلهای کاربرد متداول در TCP / IP Stack

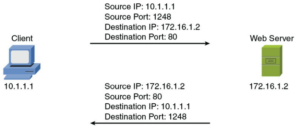

پروتکل های لایه کاربرد در پشته TCP / IP توسط شماره های پورت منحصر به فرد قابل شناسایی هستند. به عنوان مثال ، هنگامی که آدرس وب را در یک مرورگر اینترنت وارد می کنید ، (به طور پیش فرض) با آن آدرس وب از راه دور با استفاده از پورت TCP 80 ارتباط برقرار می کنید. به طور خاص ، پروتکل انتقال Hypertext (HTTP) ، پروتکل مورد استفاده توسط سرورهای وب است ، و شماره پورت مقصد برای HTTP پورت ۸۰ است. سپس این داده ها در لایه انتقال درون segment TCP کپسوله می شوند. segment در یک لایه اینترنت بسته بندی شده و با استفاده از یک فناوری لایه رابط شبکه مانند اترنت به شبکه ارسال می شود. در ادامه با مثالی که در شکل ۲-۱۹ نشان داده شده است ، هنگام ارسال ترافیک به آن وب سایت از راه دور ، بسته ای که برای شبکه ارسال می کنید به آدرس IP مقصد (۱۷۲٫۱۶٫۱٫۲ در این مثال) وب سرور و مقصد نیاز دارد شماره پورت برای HTTP (یعنی ۸۰) ، همچنین به آدرس IP منبع رایانه شما نیز احتیاج دارد (۱۰٫۱٫۱٫۱ در این مثال). از آنجا که رایانه شما به عنوان یک وب سرور عمل نمی کند ، پورت آن ۸۰ نیست. درعوض ، رایانه شما یک شماره پورت منبع بزرگتر از ۱۰۲۳ را انتخاب می کند. در این مثال ، بیایید تصور کنیم که کامپیوتر کلاینت پورت منبع ۱۲۴۸ را انتخاب کند

شکل ۱۹-۲ : مثالی از شماره پورت و آدرس IP

توجه داشته باشید که وقتی وب سرور محتوا را به عقب می فرستد ، اکنون آدرس های IP و شماره درگاه ها تغییر کرده است ، وب سرور به عنوان منبع و رایانه شما به عنوان مقصد هستند. با هر دو شماره پورت مبدا و مقصد ، همراه با آدرس IP مبدا و مقصد ، ارتباط دو طرفه امکان پذیر است.

توجه

پورت با شماره ۱۰۲۳ و پایین تر به عنوان درگاه های شناخته شده معرفی میشوند و به درگاه های با شماره بالاتر از ۱۰۲۳ به عنوان درگاه های زودگذر گفته می شود. حداکثر مقدار یک پورت ۶۵۵۳۵ است. پورت های شناخته شده در http://www.iana.org/assignments/port-numbers یافت می شود.

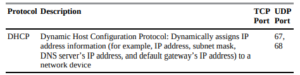

جدول ۲-۱ به عنوان مرجعی برای محبوب ترین پروتکل های لایه برنامه و برنامه های موجود در پشته TCP / IP عمل می کند. برخی از پروتکل ها یا برنامه ها (مانند DNS) بسته به عملکرد خاصی که انجام می شود ممکن است از TCP یا UDP برای پروتکل حمل و نقل خود استفاده کنند.

جدول ۱-۲ :برنامه ها و پرتوکل های لایه برنامه

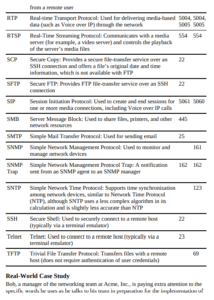

مطالعه موردی در دنیای واقعی

باب ، مدیر تیم شبکه در Acme ، Inc ، هنگام صحبت با تیم خود برای آماده سازی برای اجرای شبکه ، به کلماتی که استفاده می کند توجه بیشتری می کند. هنگام مراجعه به پروتکل های حمل و نقل مانند connection-oriented TCP و connectionless UDP ، Bob برای توصیف آن واحد داده های پروتکل از segment استفاده میکند. در بحث درباره برنامه هایی که شرکت از طریق شبکه خود استفاده خواهد کرد ، باب خاطر نشان می کند که بسیاری از این برنامه ها از TCP در لایه حمل و نقل استفاده می کنند. این شامل HTTP برای مرور وب ، HTTPS برای ترافیک وب امن و SMTP و IMAP برای خدمات ایمیل است. پروتکل SSH که از TCP در لایه حمل و نقل نیز استفاده می کند ، روشی ایمن است که این شرکت برای اتصال از راه دور به دستگاه های شبکه خود از آن استفاده می کند و آنها را مدیریت می کند. پروتکل UDP connectionless متداول DNS است که هزاران بار در روز برای ترجمه یک نام دوستانه مانند http://www.pearson.com به آدرس IP قابل دسترسی از طریق شبکه استفاده خواهد شد. پروتکل دیگری مبتنی بر UDP که اغلب مورد استفاده قرار می گیرد پروتکل Dynamic Control Host Protocol (DHCP) است که به کامپیوترهای کلاینت در شبکه آدرس IP اختصاص می دهد که برای ارسال و دریافت بسته های لایه ۳ لازم است. برای ترافیک در شبکه LAN ، کابلهای اترنت و سیگنالهای الکترونیکی که بصورت بیتهایی از روی آن کابل ها عبور می کنند ، از نظر OSI لایه ۱ را نشان می دهند. در شبکه LAN از فناوری اترنت استفاده خواهد شد و در نتیجه فریم های لایه ۲ که از طریق شبکه LAN ارسال می شوند ، کپسوله شده و به عنوان فریم های لایه ۲ اترنت ارسال می شوند. برای داده های که از طریق اتصالات WAN سریال ارائه شده توسط ارائه دهنده خدمات ارسال می شود ، به احتمال زیاد از کپسوله سازی PPP یا HDLC برای فریم های لایه ۲ استفاده می شود. هم در LAN و هم در WAN ، در لایه ۳ (لایه شبکه) ، IPv4 برای آدرس دهی میزبان و تعریف شبکه ها استفاده می شود. زیرساخت های لایه ۱ ، لایه ۲ و لایه ۳ نیز در صورت تمایل قادر به انتقال IPv6 هستند.

در داخل هدرهای ip لایه ۳ هر بسته حاوی آدرس مبدا و مقصد است ، همچنین اطلاعاتی در مورد اینکه پروتکل حمل و نقل لایه ۴ در داخل بسته لایه ۳ کپسوله یا حمل شده است به دستگاه شبکه گیرنده می دهد. هنگامی که یک دستگاه شبکه بسته را دریافت می کند و آن را باز می کند تا به محتویات نگاه کند ، این فرآیند کپسول زدایی نامیده می شود. همانطور که گیرنده اطلاعات را لایه لایه کرده و به اطلاعات لایه ۴ نگاه می کند ، پروتکل یا برنامه لایه مورد استفاده را شناسایی می کند. بخشی که به یک وب سرور می رود ، بسته به اینکه از رمزگذاری برای اتصال ایمن استفاده می شود ، احتمالاً دارای پورت مقصد TCP 80 یا ۴۴۳ است. یک درخواست DNS از یک پورت مقصد UDP با ۵۳ استفاده می کند.

خلاصه

در اینجا موضوعات اصلی ذکر شده در این فصل وجود دارد:

- مدل مرجع OSI از هفت لایه تشکیل شده است: لایه فیزیکی (لایه ۱) ، لایه پیوند داده (لایه ۲) ، لایه شبکه (لایه ۳) ، لایه انتقال (لایه ۴) ، لایه جلسه (لایه ۵) ، لایه ارائه (لایه ۶) و لایه کاربرد ( لایه ۷). هدف هر لایه ، همراه با نمونه هایی از فناوری های موجود در لایه های جداگانه ، ارائه شده است .

- پشته TCP / IP به عنوان یک مدل جایگزین برای مدل مرجع OSI ارائه شد. پشته TCP / IP از چهار لایه تشکیل شده است: رابط شبکه ، اینترنت ، حمل و نقل و کاربرد. این لایه ها با هفت لایه مدل OSI مقایسه شدند.

- در این فصل نحوه استفاده از اعداد پورت برای ارتباط داده ها در لایه حمل و نقل با یک پروتکل لایه کاربردی مناسب مورد بحث قرار گرفته است. نمونه هایی از پروتکل های لایه کاربرد مشترک در مجموعه TCP / IP ، به همراه شماره پورت آنها ارائه شده است

بسیار عالی ممنون از محتواتون